Термин "вредоносное программное обеспечение" применяется к любому программному обеспечению, созданному с целью нанести вред, и количество такого программного обеспечения сегодня невозможно точно оценить. Существует широкий ассортимент вредоносных программ, каждая из которых действует по-своему. Они могут захватывать контроль над программным и аппаратным обеспечением компьютера или устройства, подвергая риску конфиденциальные данные пользователя.

Производители программного и аппаратного обеспечения прилагают значительные усилия для защиты своих продуктов от вредоносного программного обеспечения и уязвимостей, которые могут угрожать безопасности данных пользователей. Однако несмотря на все меры предосторожности, идеальной защиты достичь не всегда удается. Поэтому компании регулярно выпускают обновления своего программного обеспечения, чтобы закрывать обнаруженные уязвимости и улучшать безопасность. Важно отметить, что основной уровень защиты информации пользователя зависит от самого пользователя. Часто уязвимости и атаки происходят из-за неосторожного поведения пользователей или методов манипуляции, используемых киберпреступниками.

Часть 1. Как противник использует вредоносное программное обеспечение для нападения на вас?

Невозможно точно знать, сколько вредоносных программ существует сегодня, но известно, что существуют только два способа заражения вредоносными программами.

Через интернет

Необходимо быть осторожным, так как публичная или частная сеть может быть заранее вмешана злоумышленником, поэтому не следует подключаться к неизвестной сети. Кроме того, известно, что наиболее распространенным методом заражения является обман или стратегии инженерии в социальных сетях, которые заставляют людей добровольно загружать вредоносное программное обеспечение, например, через вложения в электронные письма, всплывающие окна при просмотре веб-сайтов или даже фальшивые веб-сайты.

Через физическое взаимодействие

Это может произойти, когда человек подключает носитель информации, так как он может быть заранее заражен, и, подключив его к вашему компьютеру, вы можете заразиться, если нет системы защиты от этого. Однако важно иметь в виду, что системы безопасности, защищающие от атак зловредного программного обеспечения, не являются абсолютно надежными. Эти системы безопасности разработаны на основе миллионов вредоносных программ, которые были успешно идентифицированы до сих пор. Другими словами, эти системы безопасности могут не обнаружить угрозу, если это высокоуровневое вредоносное программное обеспечение. Поэтому все чаще становится актуальным осознавать риски использования интернета и предпринимать меры предосторожности, которые могут избежать стать жертвой атаки.

![]() Работает на основе ИИ

Работает на основе ИИ

Часть 2. Как защитить компьютер от вредоносного программного обеспечения?

Хотя кибербезопасность не является новой темой, она никогда ранее не была такой важной проблемой, как сейчас. Компании, специализирующиеся на компьютерной безопасности, сообщают, что с 2020 по 2021 год количество случаев кибератак увеличилось как минимум на 600%, причем электронная почта была источником по крайней мере 92% этих случаев.

Сегодня более чем когда-либо важно принимать меры предосторожности. Далее я расскажу о некоторых способах защиты вашего компьютера и личной информации от злоумышленников.

1. Будьте в курсе

Согласно собранным данным, предоставленным разработчиками систем защиты от вредоносного программного обеспечения, 75% инфицированных компьютеров имеют устаревшую систему защиты. Убедитесь, что ваша операционная система всегда обновлена.

2. Антивирусное программное обеспечение

Существует десятки антивирусов, которые могут помочь вам защитить ваш компьютер. Некоторые из них бесплатны и обеспечивают высокий уровень защиты, с другой стороны, вы также можете выбрать платное антивирусное программное обеспечение, так как они обычно предлагают дополнительные преимущества, такие как анализ электронной почты и помощь при просмотре веб-сайтов.

3. Программное обеспечение против шпионского ПО

Вирус и шпионское ПО не одно и то же, но очень похожи. Основное различие между шпионским ПО и вирусами заключается в том, что вирусы могут воспроизводить себя и распространяться с одного компьютера на другой, тогда как шпионское ПО остается на вашем компьютере. В целом антивирусное программное обеспечение способно их обнаруживать, но прежде чем считать это само собой разумеющимся, убедитесь, что ваш антивирус предлагает защиту от этого типа угроз.

4. Брандмауэры

Брандмауэр может быть аппаратным, программным или одновременно и тем и другим и отслеживает входящий и исходящий сетевой трафик. Он действует как фильтр и решает, разрешить или заблокировать трафик на основе определенного набора правил безопасности, обычно определенных вашей операционной системой. В целом, эта функция обычно активирована и настроена по умолчанию, но рекомендуется проверить, что все в порядке.

5. Выбирайте надежные пароли

Согласно собранным данным компанией, специализирующейся на предоставлении услуг по компьютерной безопасности, 77% людей признаются, что используют слабые пароли, 56% говорят, что никогда не меняют свои пароли, а 42,7% пользователей используют один и тот же пароль для всех аккаунтов.

Сильный пароль — это не тот, который содержит неалфавитно-цифровые символы. Сильный пароль, по сути, это длинный пароль. Эксперты рекомендуют использовать предложения в качестве паролей, так как они содержат большое количество букв и легче запомнить пользователю.

6. Используйте более надежную аутентификацию

Аутентификация пользователя существует уже более двадцати лет. Аутентификация, в основном, является вторым фильтром и состоит в подтверждении того, что человек, введший пароль, имеет право на его использование. Существует как минимум три различных типа:

Аутентификация по знаниям: основана на информации, которую знает только пользователь. Ключевые вопросы, такие как: где вы родились, имя вашего питомца или где вы учились.

Членская аутентификация: основана на владении пользователем чего-либо. Например: использование смартфона, смарт-часов или генератора ключей.

Аутентификация по характеристикам: основана на физических характеристиках пользователя. Например, биометрическая система.

7. Будьте осторожны, на что нажимаете

Каждый сталкивался с рекламой, которая появляется из ниоткуда и хочет, чтобы вы случайно нажали на нее. Очевидно, что такие угрозы становятся все менее частыми, так как сами браузеры блокируют такой тип взаимодействия. Но тем не менее. А вы когда-нибудь задумывались о том, что находится внизу вашего браузера? Когда вы наводите курсор на элемент, по которому можно щелкнуть, такой как кнопка или ссылка, он показывает адрес, на который вы будете перенаправлены, не требуя от вас нажатия. Это утомительная, но очень важная практика, поскольку это один из самых эффективных способов избежать стать жертвой подделки.

Например, "www.google.com" — это официальный и безопасный адрес, в то время как "www.gooogle.com" или "www.gogle.com" — это ошибочные адреса, что может указывать на поддельный веб-сайт. Прежде чем нажать на ссылку или кнопку, проверьте, что веб-сайт, на который вы перейдете, безопасен и правильно написан, наведя на него курсором.

8. Покупайте безопасно

В наши дни очень распространены покупки в интернете. Обычно это очень просто, быстро и безопасно. Однако вы должны убедиться, что сайт, на котором вы совершаете покупку, защищен. Помните проверить, что доменное имя веб-сайта правильно написано, и обратите внимание на префикс.

HTTP: Акроним HTTP означает протокол передачи гипертекста. Другими словами, HTTP — это протокол связи, который позволяет передавать информацию в интернете.

HTTPS: С другой стороны, HTTPS использует комбинацию двух протоколов связи (HTTP + SSL), что делает любой тип передаваемой информации по сети зашифрованным.

Это значит, что если у веб-страницы протокол HTTPS, она безопасна?

Нет. Протокол HTTPS гарантирует только, что содержимое передается зашифрованным. Это не гарантирует, что сервер, собирающий данные, надежен, и не гарантирует, что эта информация не может быть перехвачена; он только гарантирует, что она будет передаваться зашифрованной, и поэтому, если она будет перехвачена, это будет непонятная и недекодируемая информация.

9. Будьте осторожны, что вы делитесь

Помните, что самая опасная характеристика вируса заключается в том, что он легко реплицируется и заражает все типы файлов. Большинство антивирусов сканируют все документы, которые вы отправляете и получаете, чтобы избежать подобных проблем. Тем не менее, рекомендуется проводить анализ вручную, чтобы убедиться, что этот процесс был выполнен перед отправкой или открытием файла.

10. Резервное копирование вашего компьютера

Даже с соблюдением всех этих мер предосторожности важно регулярно создавать резервные копии вашей информации. Вредоносное программное обеспечение может бесповоротно повредить целостность вашей операционной системы и даже ваше оборудование.

11. Реагирование на утечки данных

На основе информации, собранной основными компаниями по компьютерной безопасности в Соединенных Штатах Америки, две основные причины утечек данных — это небрежность пользователей, которые добровольно раскрывают свою информацию, и ошибки в управлении данными третьих сторон.

Можно сказать, что утечка данных — это обычное явление, поэтому вы можете просто защитить свои самые важные файлы, зашифровав их. Таким образом, если они будут утечь, они останутся недоступными для злоумышленника.

Часть 3. Как защитить файл с помощью PDFelement?

Wondershare PDFelement - Редактор PDF-файлов является профессиональным инструментом управления файлами, и его основным преимуществом в плане безопасности заключается в том, что он имеет возможность защищать файлы с помощью паролей и цифровых подписей, а также предоставляет множество других инструментов управления, которые подходят для всех типов пользователей.

![]() Работает на основе ИИ

Работает на основе ИИ

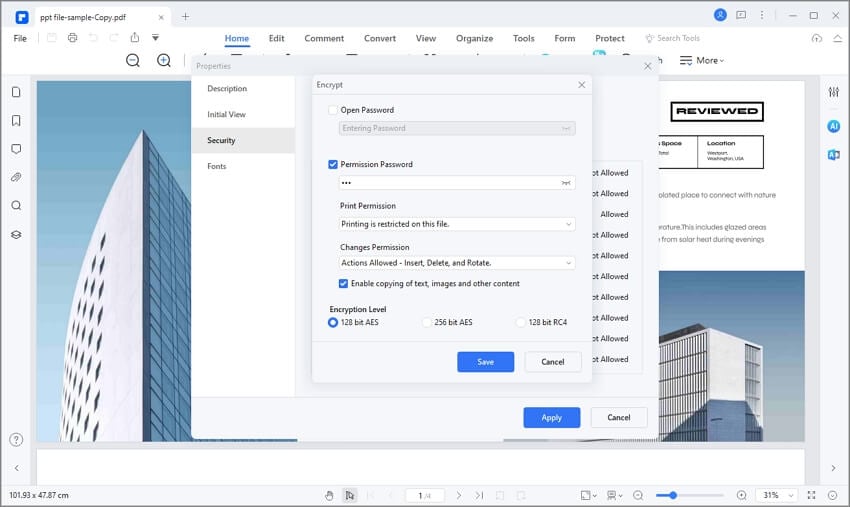

1. Пароль и разрешения

Защита паролем ваших файлов позволит ограничить доступ к их содержимому для всех, кто не имеет на это права. Кроме того, вы можете предоставить селективные разрешения, чтобы пользователи могли только делать печати. Информация внутри будет зашифрована до ввода правильного пароля.

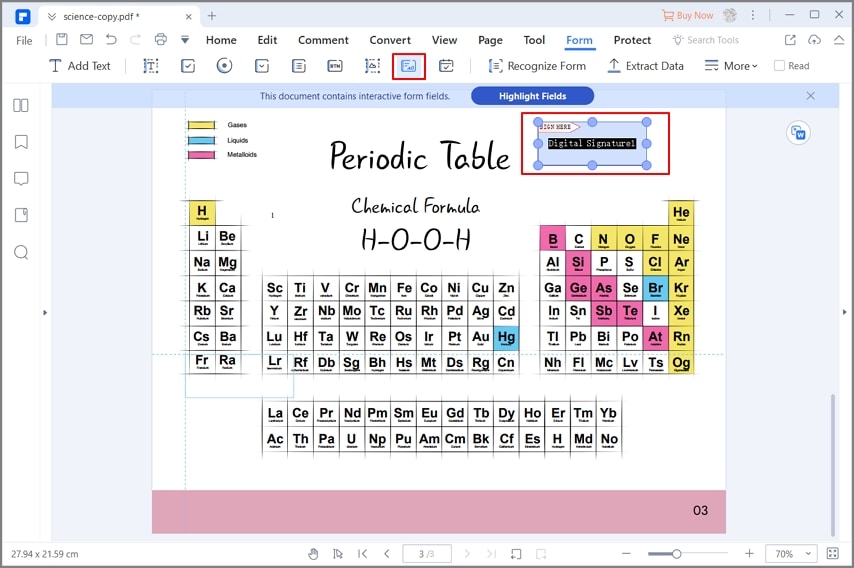

2. Цифровая подпись

Как я уже упоминал, наиболее распространенной причиной утечек данных сегодня является отправка электронных писем, в основном в рабочих средах. Это связано с тем, что большинство компаний распространяют новостные рассылки и уведомления через этот канал. PDFelement предлагает онлайн-инструмент управления вашими файлами, с помощью которого вы можете хранить и делиться своими файлами. Информация передается, хранится и воспроизводится зашифрованной. Кроме того, он предлагает некоторые инструменты, которые облегчают распределение файлов в безопасной и контролируемой среде.

Например: В компаниях очень часто отправляют один и тот же документ всем сотрудникам отдела только с целью информирования или сбора подписей. С PDFelement эта задача становится крайне простой.

Вывод

Безопасность — очень важная тема. Предполагается, что ежедневно происходит более 80 000 кибератак в год. Поэтому чрезвычайно важно не сбавлять бдительность, поддерживать вашу систему в актуальном состоянии, создавать резервные копии вашей информации и защищать ее в случае возможных утечек. Идеально, если вы никогда не станете жертвой кибератаки, но, к сожалению, это может не зависеть только от вас. К счастью, используя PDFelement для шифрования ваших файлов, вы можете защитить себя и вашу команду с большой легкостью.